حملات فیشینگ

حملات فیشینگ (Phishing) در زمینههای خودپرداز (ATM)، سیستمهای بدون پول نقد (Cashless)، و پایانههای فروش (POS) به روشهای مختلفی انجام میشوند و هر کدام از این حملات هدفهای خاصی دارند. بیایید به هر یک از این موارد و راهکارهای مقابله با آنها بپردازیم.:

نحوه حمله:

– اسکیمرها (Skimmers): حملهکنندگان ممکن است دستگاههای اسکیمر را بر روی محل کارتخوان خودپرداز نصب کنند. این دستگاهها میتوانند اطلاعات کارت را زمانی که کاربر کارت خود را وارد میکند، کپی کنند.

– پدهای کلیدی جعلی (Fake Keypads): پدهای کلیدی جعلی روی پد اصلی نصب میشوند تا ضربات کلید کاربر را ذخیره کنند، مخصوصاً شماره پین.

– دوربینهای مخفی: قرار دادن دوربینهای مخفی در نزدیکی خودپرداز برای ضبط ورود اطلاعات پین توسط کاربر.

راهکارها:

– بررسی دستگاه خودپرداز: کاربران باید دستگاه خودپرداز را برای هرگونه دستگاه اضافی یا اجزای شل و غیرعادی بررسی کنند.

– پنهان کردن پین: هنگام وارد کردن پین، با استفاده از دست دیگر صفحهکلید را بپوشانید تا از ضبط توسط دوربینهای مخفی جلوگیری شود.

– استفاده از خودپردازهای مطمئن: استفاده از خودپردازهای نصب شده در بانکها یا مکانهای با نظارت بالا.

- حملات فیشینگ در سیستمهای بدون پول نقد (Cashless) و پایانههای فروش (POS)

نحوه حمله:

– فیشینگ از طریق دستگاه POS: حملهکنندگان ممکن است دستگاههای POS جعلی را جایگزین دستگاههای واقعی کنند یا آنها را دستکاری کنند تا اطلاعات کارتهای اعتباری کاربران را ذخیره کنند.

– نرمافزارهای مخرب (Malware): نرمافزارهای مخرب میتوانند به دستگاههای POS حمله کرده و اطلاعات کارتهای اعتباری را به سرقت ببرند. این نوع حملات معمولاً از طریق ایمیلهای فیشینگ و یا استفاده از USBهای آلوده انجام میشوند.

– حملات فیشینگ از طریق ایمیل یا SMS: کاربران به سایتهای جعلی هدایت میشوند که مانند یک پلتفرم پرداخت قانونی به نظر میرسند، ولی اطلاعات کارت بانکی آنها را سرقت میکنند.

راهکارها:

– آموزش کارکنان: آموزش به کارکنان برای تشخیص حملات فیشینگ و عدم وارد کردن اطلاعات حساس در دستگاههای مشکوک یا وبسایتهای ناشناس.

– نظارت و بهروزرسانی دستگاههای POS: نصب و بهروزرسانی نرمافزارهای ضدبدافزار و استفاده از دستگاههای POS معتبر و مطمئن.

– استفاده از رمزنگاری قوی: رمزنگاری تراکنشها و استفاده از سیستمهای POS که دادهها را به صورت رمزنگاری شده ارسال میکنند.

– احراز هویت دو مرحلهای: استفاده از احراز هویت چندعاملی (Two-Factor Authentication) برای تراکنشهای بدون پول نقد.

- حملات فیشینگ از طریق کارتهای بانکی و پرداخت بدون تماس (Contactless Payment)

نحوه حمله:

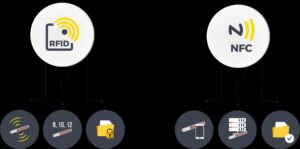

– ربودن سیگنالهای RFID/NFC: حملهکنندگان میتوانند از دستگاههای خواندن RFID/NFC برای دسترسی به اطلاعات کارتهای بدون تماس در نزدیکی صاحب کارت استفاده کنند.

– دستگاههای پوز سیار جعلی: این دستگاهها ممکن است به طور جعلی برای سرقت اطلاعات کارتهای بدون تماس استفاده شوند.

راهکارها:

– استفاده از محافظهای RFID: کارتهای بانکی را در کیفهایی با محافظ RFID قرار دهید تا از ربودن اطلاعات آنها جلوگیری شود.

– محدود کردن مبلغ پرداخت بدون تماس: تنظیم حداقل مبلغ برای پرداختهای بدون تماس، تا ریسک سرقت کاهش یابد.

– کنترل تراکنشهای بدون تماس: استفاده از برنامههای بانکی برای نظارت بر تراکنشها و بلافاصله گزارش دادن تراکنشهای مشکوک.

جمعبندی:

حملات فیشینگ در خودپردازها، سیستمهای بدون پول نقد و پایانههای فروش به روشهای مختلفی انجام میشوند، اما همگی به دنبال سرقت اطلاعات حساس کاربر هستند. راهکارهای مقابله شامل آموزش کاربران و کارکنان، استفاده از فناوریهای امن و رمزنگاری، نظارت منظم و بهروزرسانی تجهیزات، و رعایت نکات امنیتی توسط کاربران و بانکها میباشد.